En Rebick Consulting creemos que una de las mejores formas de aprender ciberseguridad es analizando dispositivos reales. Este es un ejercicio de análisis de seguridad en hardware embebido: durante Bugcon 2025, Electronic Cats liberó el firmware de su badge, permitiendo estudiar cómo funciona un sistema embebido basado en Linux y cuáles son sus posibles superficies de ataque.

En este laboratorio analizamos el firmware del badge para comprender cómo se puede extraer información sensible desde la memoria flash de un dispositivo.

Repositorio del proyecto: Github

Requerimientos para realizar la práctica

Hardware

- Badge de Bugcon 2025

- Flipper Zero (o Arduino como puente UART)

- 4 cables Dupont macho-macho

- Computadora con puerto USB

Software

- PuTTY / TeraTerm / CoolTerm / RealTerm

- Kali Linux o distribución con herramientas de pentesting

- Binwalk

- John the Ripper

- Wordlists (SecLists / Rockyou)

Conocimientos recomendados

- Sistemas Linux embebidos

- Comunicación serial UART

- Análisis de firmware

- Password cracking básico

Introducción

Los dispositivos embebidos suelen almacenar su firmware en memorias flash. En muchos casos, este firmware contiene:

- configuraciones del sistema

- credenciales

- scripts de inicio

- binarios del sistema operativo

Si estas imágenes no están protegidas o cifradas, un atacante con acceso físico al dispositivo podría analizarlas para descubrir información sensible.

El objetivo de esta práctica fue extraer y analizar el contenido de la memoria flash del badge, así como evaluar la seguridad de sus credenciales.

Desarrollo

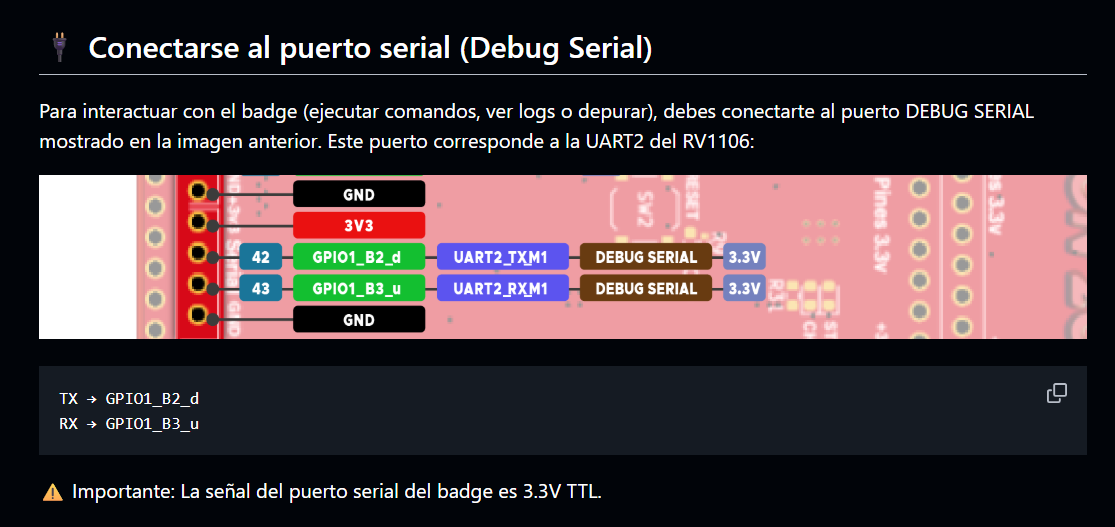

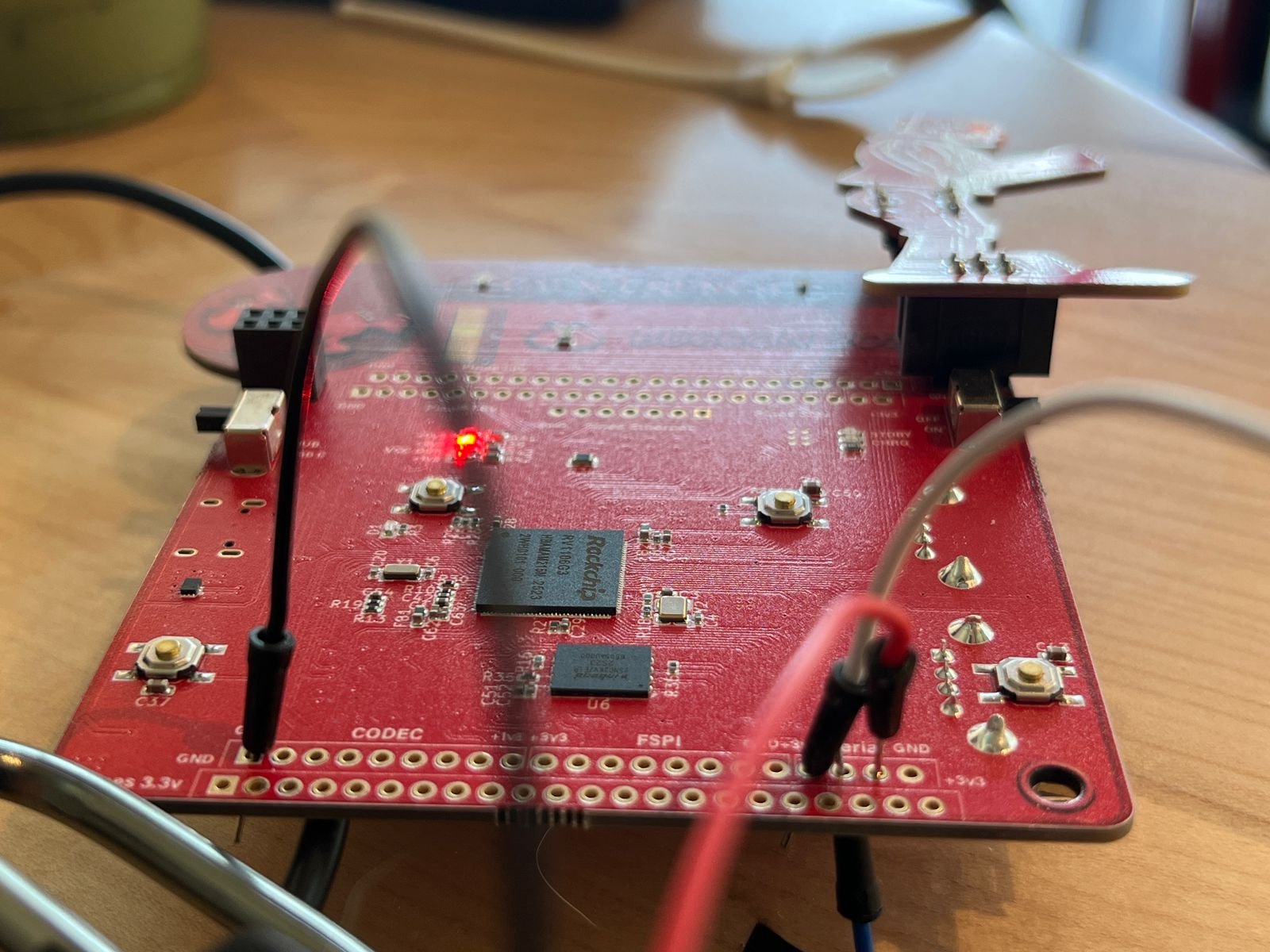

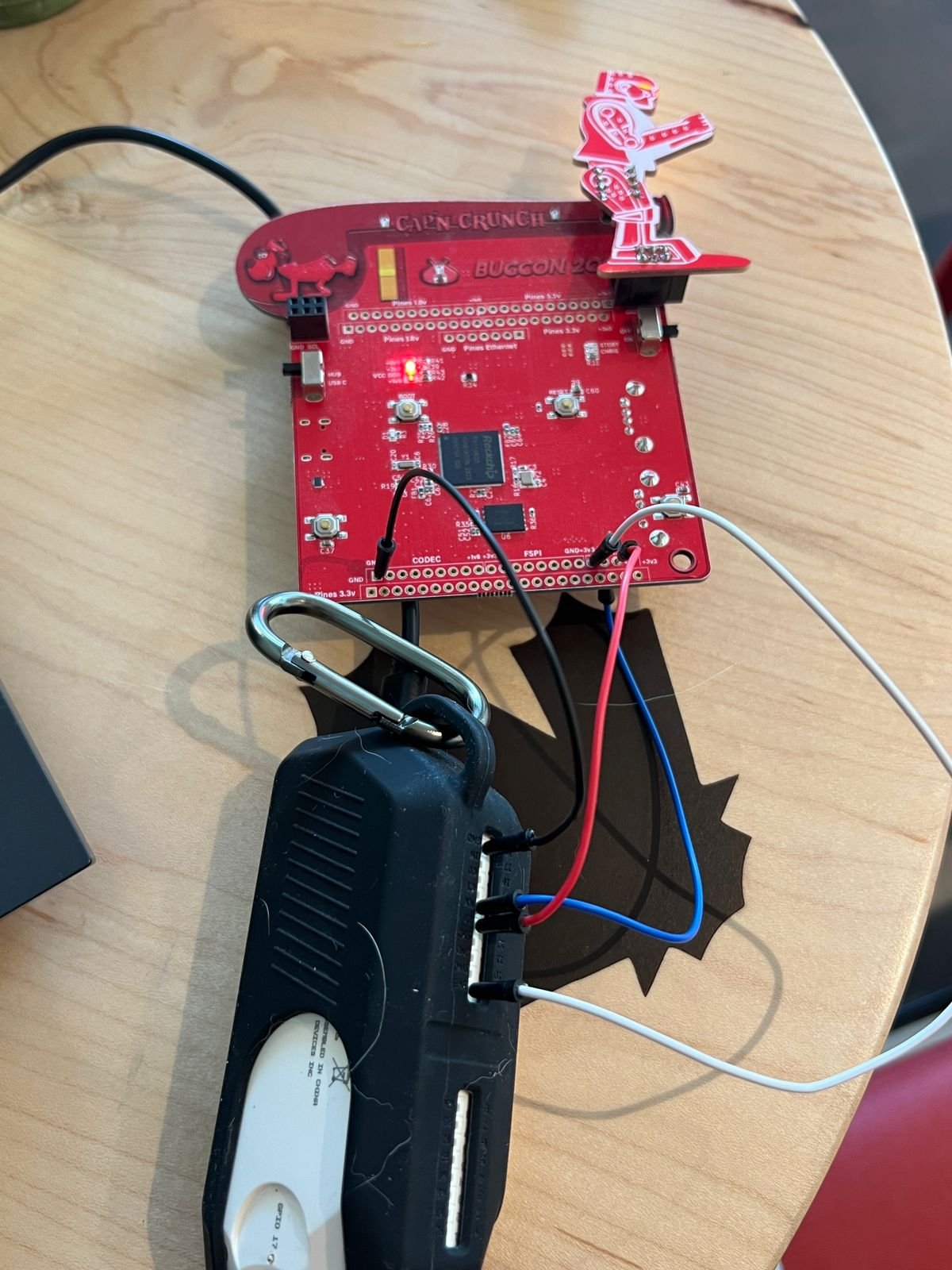

Conexión serial al dispositivo

Para interactuar con el badge se estableció una conexión UART utilizando un Flipper Zero como puente USB-UART.

Diagrama de conexión:

PC (PuTTY / Serial) ⭢ USB-C ⭢ Flipper Zero [USB-UART Bridge]

TX (Pin 13) —-> RX Badge

RX (Pin 14) <—- TX Badge

GND (Pin 18) —- GND Badge

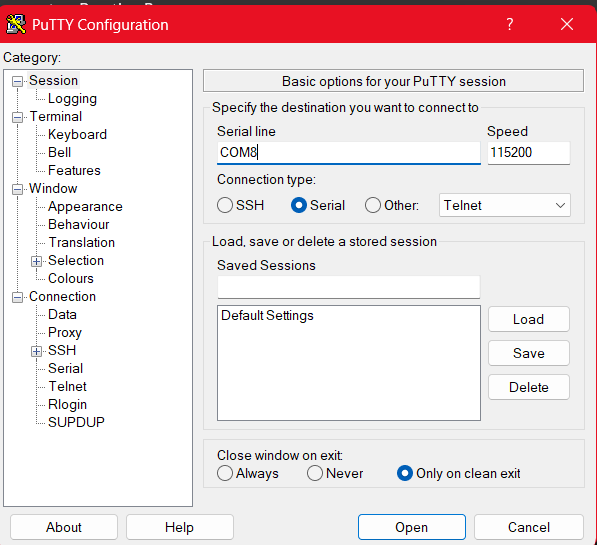

Una vez conectado, se abrió una sesión serial con:

- Baudrate: 115200

- Puerto COM: Detectado desde Device Manager

Herramientas compatibles:

- PuTTY

- TeraTerm

- CoolTerm

- RealTerm

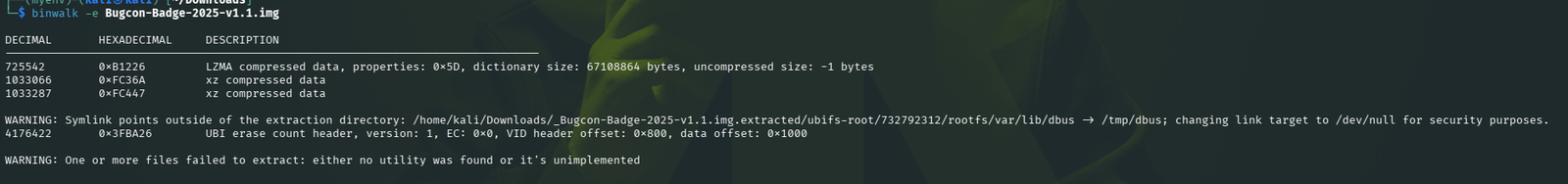

Análisis del firmware

Para analizar el contenido del firmware utilizamos Binwalk, una herramienta ampliamente utilizada en análisis de firmware IoT.

binwalk -e Bugcon-Badge-2025-v1.1.img

Esto permite:

- identificar sistemas de archivos

- detectar compresión

- extraer el root filesystem

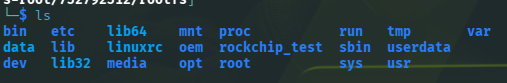

Después de la extracción se puede navegar el filesystem:

_Bugcon-Badge-2025-v1.1.img.extracted/

Encontrando un root filesystem Linux completo.

Extracción del hash de contraseña

Dentro del filesystem se identificó el archivo /etc/shadow, donde se almacenan los hashes de contraseñas del sistema.

Ejemplo de hash encontrado:

root:$1$dXmV8ZLO$4Qq9MGAIGMaVTbLfBoGhU1

Este hash corresponde al formato MD5crypt.

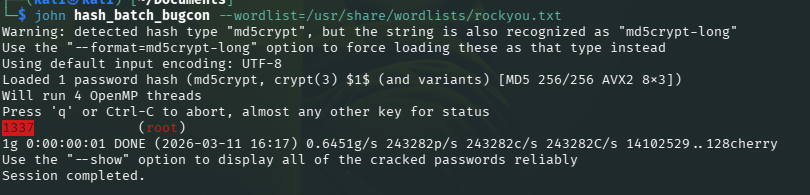

Crackeo del hash

Para recuperar la contraseña se utilizó John the Ripper con el diccionario Rockyou.

john hash_batch_bugcon –wordlist=/usr/share/wordlists/rockyou.txt

Resultado:

password: 1337

Acceso al sistema

Con la contraseña recuperada fue posible iniciar sesión en el dispositivo:

user: root

password: 1337

Una vez dentro del sistema se pueden ejecutar comandos básicos como:

lsusb

dmesg

También es posible modificar la configuración del dispositivo utilizando herramientas internas como:

luckfox-config

Conclusión

Este ejercicio demuestra cómo el análisis de firmware puede revelar credenciales críticas cuando no se implementan controles de seguridad adecuados.

Algunas medidas que podrían prevenir este tipo de escenarios incluyen:

- utilizar contraseñas robustas

- evitar credenciales por defecto

- implementar secure boot

- cifrar el firmware

- proteger interfaces de depuración (UART / JTAG)

Los dispositivos embebidos forman parte del ecosistema IoT y su seguridad es fundamental para evitar accesos no autorizados.

En Rebick Consulting promovemos el aprendizaje práctico en ciberseguridad para entender cómo funcionan realmente las tecnologías que usamos todos los días.

Contáctanos.

La seguridad no empieza con herramientas, empieza con contexto.